सुरक्षा चिंताओं के अलावा, सिस्टम रखरखाव करने के लिए आवश्यक होने पर रूट विशेषाधिकार तक पहुंच आवश्यक है। सुडो कमांड ठीक यही करता है। जब तक इसे निष्पादित किया जाता है, यह एक कमांड/स्क्रिप्ट रूट विशेषाधिकार देता है। सुडो कमांड तक पहुंच रखने वाले उपयोगकर्ताओं को सुडोर्स फ़ाइल द्वारा प्रबंधित किया जाता है।

इस गाइड में, देखें कि CentOS 8 त्रुटि को कैसे ठीक किया जाए उपयोगकर्ता sudoers फ़ाइल में नहीं है।

त्रुटि

sudoers फ़ाइल sudo कमांड के लिए उपयोगकर्ता की अनुमति का प्रबंधन करती है। जब भी कोई सुडो अनुमति वाला उपयोगकर्ता सूडो कमांड चलाने की कोशिश करता है, तो यह त्रुटि दिखाई देगी।

यहां, उपयोगकर्ता ब्लेड को sudo कमांड की अनुमति नहीं है।

त्रुटि को ठीक करना

समाधान उपयोगकर्ता को sudoers फ़ाइल में जोड़ना है। हालाँकि, यह सिस्टम प्रशासक पर निर्भर करता है कि वह यह तय करे कि उपयोगकर्ता को sudo कमांड तक पहुँच प्रदान की जानी चाहिए या नहीं।

इस समाधान तक पहुंचने के कई तरीके हैं। हालाँकि, उन सभी को पूर्व सुडो विशेषाधिकार की आवश्यकता होती है। यह केवल सिस्टम व्यवस्थापक के लिए आरक्षित एक क्रिया है।

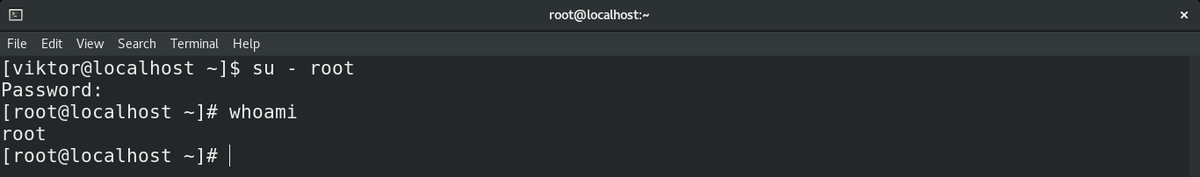

यदि आप एक स्थानीय सिस्टम चला रहे हैं, तो आपको इन चरणों को करने के लिए रूट खाते तक पहुंच की आवश्यकता होगी:

रूट करने के लिए लॉगिन करें।

$इसका- जड़

रूट खाता पासवर्ड से सुरक्षित है। क्या होता है जब आप रूट पासवर्ड भूल जाते हैं? यह कयामत के दिन जैसा लगता है, लेकिन रूट पासवर्ड को भी पुनर्प्राप्त करना संभव है। देखें कि CentOS पर रूट पासवर्ड कैसे पुनर्प्राप्त करें।

उपयोगकर्ता को व्हील ग्रुप में जोड़ना

उपयोगकर्ता को सुडो विशेषाधिकार तक पहुंच प्रदान करने का यह सबसे प्रभावी तरीका है।

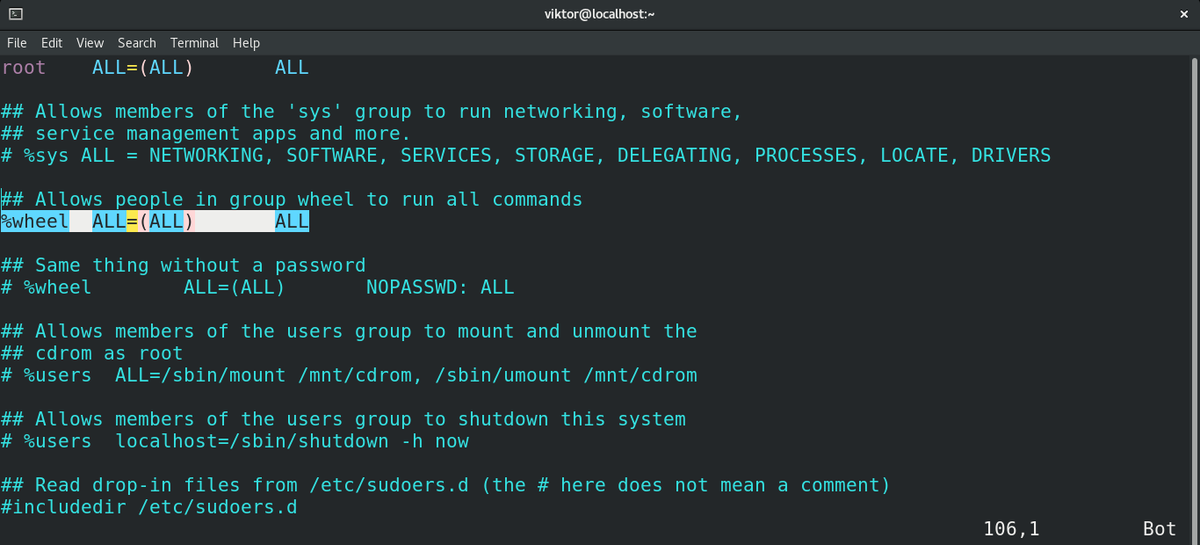

डिफ़ॉल्ट रूप से, Linux उपयोगकर्ता समूह व्हील के साथ आता है। पहिया समूह को सुडो विशेषाधिकार के साथ सिस्टम पर कोई भी क्रिया करने की अनुमति है। अलग-अलग उपयोगकर्ताओं को जोड़ने के बजाय, उन्हें पहिया समूह में जोड़ने से सूडो विशेषाधिकार तक पहुंच प्रदान करने का एक आसान तरीका मिल जाता है।

आप sudoers फ़ाइल में पहिया समूह की स्थिति की जांच कर सकते हैं।

$सुडो मैं आया /आदि/sudoers  यहां, हम उपयोगकर्ता ब्लेड को पहिया समूह में जोड़ रहे हैं।

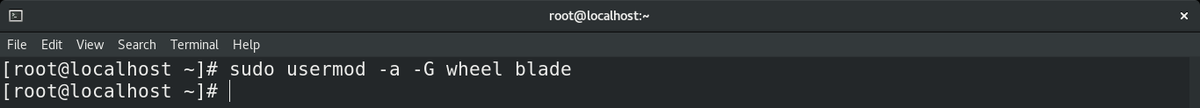

यहां, हम उपयोगकर्ता ब्लेड को पहिया समूह में जोड़ रहे हैं।

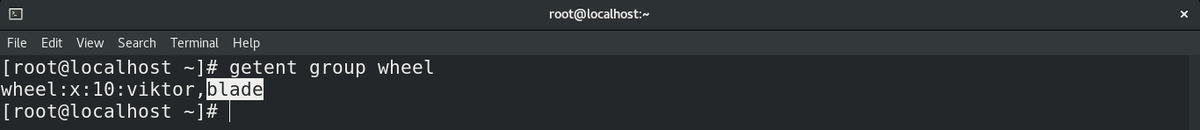

परिणाम को कैसे सत्यापित करें? निम्न आदेश चलाएँ। यह यूजर ग्रुप व्हील के तहत पंजीकृत यूजर्स को प्रिंट करेगा।

$गेटेंटसमूह पहिया

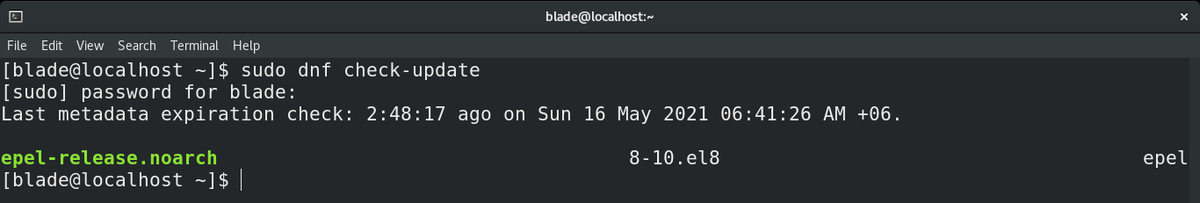

वैकल्पिक रूप से, उपयोगकर्ता के रूप में एक sudo कमांड चलाने का प्रयास करें।

$सुडोडीएनएफ चेक-अपडेट

मैन्युअल रूप से उपयोगकर्ता को सूडर्स में जोड़ना

पहिया समूह का उपयोग करने के बजाय, हम सीधे sudoers फ़ाइल में उपयोगकर्ता को sudo विशेषाधिकार के लिए घोषित कर सकते हैं।

हालांकि, इसे हासिल करने का यह सबसे अच्छा तरीका नहीं है। यदि एक से अधिक उपयोगकर्ताओं को जोड़ा जाना है, तो सभी उपयोगकर्ताओं को प्रबंधित करना मुश्किल हो सकता है। sudoers फ़ाइल के माध्यम से बार-बार जाना थकाऊ हो सकता है।

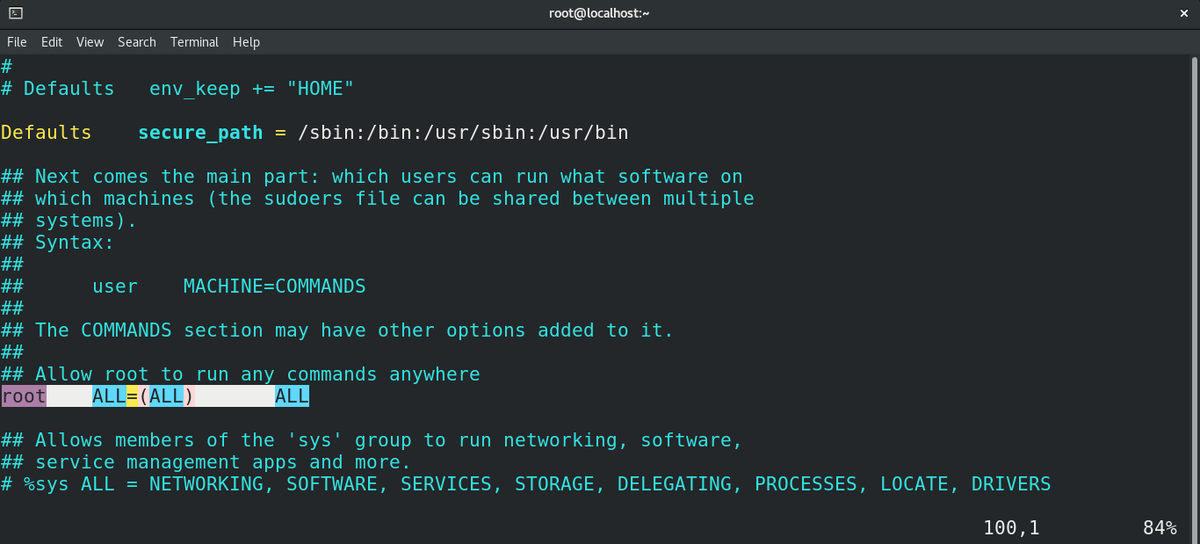

Sudoers फ़ाइल खोलने के लिए निम्न कमांड चलाएँ। यहां, संपादक पर्यावरण चर उस पाठ संपादक को निर्धारित करता है जिसका उपयोग विसुडो कमांड करेगा। यह sudoers फ़ाइल के साथ छेड़छाड़ करने का अनुशंसित और सुरक्षित तरीका है।

$सुडो संपादक=मैं आयाविसुडो

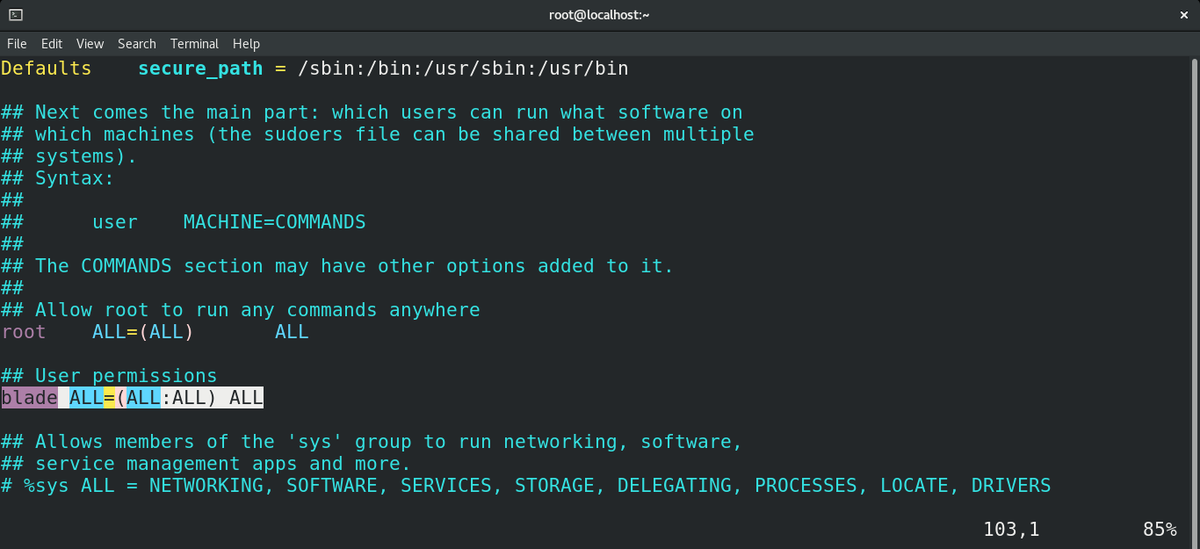

निम्न पंक्ति जोड़ें। यहां, हम उपयोगकर्ता ब्लेड को सिस्टम के सभी हिस्सों में sudo विशेषाधिकार के साथ एक्सेस प्रदान करेंगे।

$ब्लेडसब=(सब - सब)सब

फ़ाइल को सहेजें और संपादक को बंद करें। उपयोगकर्ता ब्लेड के पास अब रूट उपयोगकर्ता के समान विशेषाधिकार है।

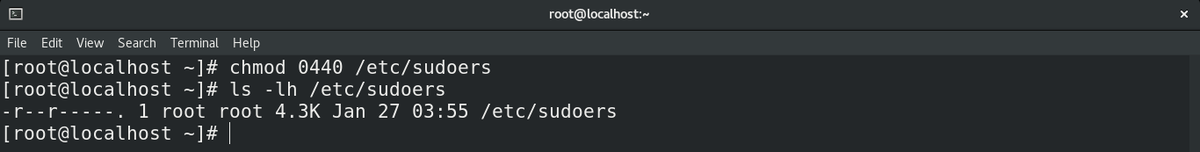

Sudoers फ़ाइल अनुमति

लिनक्स में, फ़ाइल अनुमति फ़ाइल के मूलभूत गुणों में से एक है। यह वर्णन करता है कि किस उपयोगकर्ता ने फ़ाइल या निर्देशिका को पढ़ने, लिखने और अनुमति को निष्पादित किया है। दूषित फ़ाइल अनुमति से अनपेक्षित व्यवहार हो सकता है, जिससे यह त्रुटि हो सकती है। फ़ाइल अनुमतियों के बारे में अधिक जानें।

निम्न आदेश sudoers फ़ाइल की फ़ाइल अनुमति को रीसेट करेगा।

$चामोद0440/आदि/sudoers

परिवर्तन को लागू करने के लिए सिस्टम को रीबूट करें।

निष्कर्ष

यह एक साधारण समाधान के साथ एक साधारण त्रुटि है। जब तक किसी व्यवस्थापकीय उपयोगकर्ता खाते तक पहुंच है, तब तक इन विधियों को ठीक काम करना चाहिए। यदि आप कॉर्पोरेट वातावरण में काम कर रहे हैं, तो सिस्टम व्यवस्थापक से वांछित उपयोगकर्ता खाते को sudo विशेषाधिकार देने के लिए कहें।

क्या आपको एकाधिक उपयोगकर्ताओं को प्रबंधित करने की आवश्यकता है?

फिर देखें कि CentOS 8 पर उपयोगकर्ता कैसे बनाएं और हटाएं।